Potsdam-VPN: Unterschied zwischen den Versionen

Seth0r (Diskussion | Beiträge) (Openvpn im PdmVPN wird noch unterstützt, ist aber veraltet) |

|||

| (2 dazwischenliegende Versionen von einem anderen Benutzer werden nicht angezeigt) | |||

| Zeile 3: | Zeile 3: | ||

__TOC__ | __TOC__ | ||

== Client einrichten == | ==Client einrichten (OpenVPN) (alt)== | ||

=== Zertifikat beantragen === | ===Zertifikat beantragen=== | ||

Um ein Zertifikat zum Potsdam-VPN für deinen Freifunkrouter zu erhalten, schicke bitte eine Email mit folgenden Angaben an ''users@lists.freifunk-potsdam.de''. | Um ein Zertifikat zum Potsdam-VPN für deinen Freifunkrouter zu erhalten, schicke bitte eine Email mit folgenden Angaben an ''[https://lists.freifunk-potsdam.de/cgi-bin/mailman/listinfo/users users@lists.freifunk-potsdam.de]''. | ||

[mailto:users@lists.freifunk-potsdam.de?subject=PdmVPN%20f%C3%BCr%20Routername&body=Hallo%20Zertifikatsgeber%2C%0D%0A%0D%0Asende%20mir%20bitte%20ein%20Potsdam-VPN-Zertifikat%5B0%5D%20f%C3%BCr%20meinen%20Knoten%20Routername%20an%20Emailadresse.%0D%0A%0D%0AViele%20Gr%C3%BC%C3%9Fe%2C%0D%0A%0D%0A%0D%0A%5B0%5D%3A%20https%3A%2F%2Fwiki.freifunk-potsdam.de%2FPotsdam-VPN Für die E-Mail hier klicken] | [mailto:users@lists.freifunk-potsdam.de?subject=PdmVPN%20f%C3%BCr%20Routername&body=Hallo%20Zertifikatsgeber%2C%0D%0A%0D%0Asende%20mir%20bitte%20ein%20Potsdam-VPN-Zertifikat%5B0%5D%20f%C3%BCr%20meinen%20Knoten%20Routername%20an%20Emailadresse.%0D%0A%0D%0AViele%20Gr%C3%BC%C3%9Fe%2C%0D%0A%0D%0A%0D%0A%5B0%5D%3A%20https%3A%2F%2Fwiki.freifunk-potsdam.de%2FPotsdam-VPN Für die E-Mail hier klicken] | ||

| Zeile 15: | Zeile 15: | ||

sende mir bitte ein Zertifikat für meinen Knoten ''Routername'' an ''Emailadresse''. | sende mir bitte ein Zertifikat für meinen Knoten ''Routername'' an ''Emailadresse''. | ||

=== Potsdam-VPN auf Router einrichten === | ===Potsdam-VPN auf Router einrichten=== | ||

Nachdem die E-Mail mit einem Zertifikat beantwortet wurde, kann der Router mit dem VPN bespielt werden. | Nachdem die E-Mail mit einem Zertifikat beantwortet wurde, kann der Router mit dem VPN bespielt werden. | ||

==== OpenVPN einrichten ==== | ====OpenVPN einrichten==== | ||

Zuerst richten wir das OpenVPN ein, damit der Router sich verbinden kann. Falls der Menüpunkt Services/OpenVPN nicht vorhanden ist, folgende Pakete über die Paketverwaltung nachinstallieren und den Router neu starten: luci-app-openvpn, luci-i18n-openvpn-en und openvpn-openssl | Zuerst richten wir das OpenVPN ein, damit der Router sich verbinden kann. Falls der Menüpunkt Services/OpenVPN nicht vorhanden ist, folgende Pakete über die Paketverwaltung nachinstallieren und den Router neu starten: luci-app-openvpn, luci-i18n-openvpn-en und openvpn-openssl | ||

| Zeile 27: | Zeile 27: | ||

opkg update && opkg install luci-app-openvpn luci-i18n-openvpn-en openvpn-openssl && exec reboot | opkg update && opkg install luci-app-openvpn luci-i18n-openvpn-en openvpn-openssl && exec reboot | ||

* Unter Services/OpenVPN eine neue "Client configuration for an ethernet bridge VPN" namens "pdmvpn" anlegen. | *Unter Services/OpenVPN eine neue "Client configuration for an ethernet bridge VPN" namens "pdmvpn" anlegen. | ||

[[Datei:1-vpn_anlegen.png|VPN anlegen]] | [[Datei:1-vpn_anlegen.png|VPN anlegen]] | ||

==== Interface konfigurieren ==== | *auf "Switch to advanced configuration" klicken | ||

*unter Networking folgende Einstellungen vornehmen. Einige Felder müssen zuerst hinzugefügt werden. | |||

**'''port''': 1195 | |||

**'''dev''': pdmvpn | |||

**'''dev_type''': tap | |||

**'''tun_mtu''': 1300 | |||

**'''comp_lzo''': no | |||

*Speichern | |||

*unter VPN folgende Einstellungen vornehmen. | |||

**'''remote''': vpn.freifunk-potsdam.de | |||

*Speichern | |||

*unter Cryptography folgende Einstellungen vornehmen. Einige Felder müssen zuerst hinzugefügt werden. | |||

**'''cipher''': none | |||

**'''ca''': ca.crt hochladen | |||

**'''cert''': <span style="color:red">$client$</span>.crt hochladen | |||

**'''key''': <span style="color:red">$client$</span>.key hochladen | |||

*Speichern & Anwenden | |||

====Interface konfigurieren==== | |||

Hier richten wir die Schnittstelle ein, an der der Verkehr über das VPN vom Router entgegen genommen wird. | Hier richten wir die Schnittstelle ein, an der der Verkehr über das VPN vom Router entgegen genommen wird. | ||

* Unter Network/Interfaces ein neues Interface names PDMVPN anlegen. | *Unter Network/Interfaces ein neues Interface names PDMVPN anlegen. | ||

** Protocoll ist Unmanaged oder Ignoriert | **Protocoll ist Unmanaged oder Ignoriert | ||

** als Device das soeben eingerichtete Device "pdmvpn" auswählen. Beim ersten Einrichten existiert das Device vielleicht nicht. Wenn es nicht existiert, kann der Name unten eingegeben werden. | **als Device das soeben eingerichtete Device "pdmvpn" auswählen. Beim ersten Einrichten existiert das Device vielleicht nicht. Wenn es nicht existiert, kann der Name unten eingegeben werden. | ||

* Submit | *Submit | ||

* Das neue Interface der Firewallgruppe "Freifunk" hinzufügen. | *Das neue Interface der Firewallgruppe "Freifunk" hinzufügen. | ||

* Speichern und Anwenden (Save & Apply) | *Speichern und Anwenden (Save & Apply) | ||

* unter Services/OpenVPN das pdmvpn aktivieren und starten. Es müsste jetzt laufen. "Started" "Yes" | *unter Services/OpenVPN das pdmvpn aktivieren und starten. Es müsste jetzt laufen. "Started" "Yes" | ||

==== OLSR konfigurieren ==== | ====OLSR konfigurieren==== | ||

Nachdem wir nun Verkehr über das VPN schicken, wird es Zeit, sich automatisch über OLSR auszutauschen, welche Router wir über das VPN erreichen können. | Nachdem wir nun Verkehr über das VPN schicken, wird es Zeit, sich automatisch über OLSR auszutauschen, welche Router wir über das VPN erreichen können. | ||

* unter Services/OLSR IPv4 das PDMVPN Interface hinzufügen: | *unter Services/OLSR IPv4 das PDMVPN Interface hinzufügen: | ||

** Add | **Add | ||

** PDMVPN auswählen | **PDMVPN auswählen | ||

** '''Modus''': mesh | **'''Modus''': mesh | ||

** Linkqualitäteinstellungen: LQ-Algorithmus: etx_ffeth | **Linkqualitäteinstellungen: LQ-Algorithmus: etx_ffeth | ||

** Speichern & Anwenden | **Speichern & Anwenden | ||

==== Bilder ==== | ====Bilder==== | ||

<br /> | <br /> | ||

| Zeile 82: | Zeile 84: | ||

</gallery> | </gallery> | ||

==== Überprüfen ==== | ====Überprüfen==== | ||

Wenn das Meshing über das VPN läuft, dann kann man bei ''Status'' -> ''OLSR'' -> ''Nachbarn'' folgendes sehen: | Wenn das Meshing über das VPN läuft, dann kann man bei ''Status'' -> ''OLSR'' -> ''Nachbarn'' folgendes sehen: | ||

| Zeile 92: | Zeile 94: | ||

==== Diskussionen ==== | ====Diskussionen==== | ||

Auf der Potsdamer Mailingliste gibt es folgende Diskussionen: | Auf der Potsdamer Mailingliste gibt es folgende Diskussionen: | ||

* [https://lists.freifunk-potsdam.de/pipermail/users/2018-March/018515.html Welches OpenVPN?] - Eine Diskussion zur Installation von Paketen unter der Firmware-Version Hedy. | *[https://lists.freifunk-potsdam.de/pipermail/users/2018-March/018515.html Welches OpenVPN?] - Eine Diskussion zur Installation von Paketen unter der Firmware-Version Hedy. | ||

[[Kategorie:Technik]] | [[Kategorie:Technik]] | ||

[[Kategorie:Netz]] | [[Kategorie:Netz]] | ||

Aktuelle Version vom 13. April 2020, 10:41 Uhr

Das Potsdam-VPN ist ein Intra-City-VPN, das dazu dient, Inseln zusammenzuführen.

Client einrichten (OpenVPN) (alt)

Zertifikat beantragen

Um ein Zertifikat zum Potsdam-VPN für deinen Freifunkrouter zu erhalten, schicke bitte eine Email mit folgenden Angaben an users@lists.freifunk-potsdam.de.

Betreff:PdmVPN für Routername

Inhalt:

Hallo Zertifikatsgeber,

sende mir bitte ein Zertifikat für meinen Knoten Routername an Emailadresse.

Potsdam-VPN auf Router einrichten

Nachdem die E-Mail mit einem Zertifikat beantwortet wurde, kann der Router mit dem VPN bespielt werden.

OpenVPN einrichten

Zuerst richten wir das OpenVPN ein, damit der Router sich verbinden kann. Falls der Menüpunkt Services/OpenVPN nicht vorhanden ist, folgende Pakete über die Paketverwaltung nachinstallieren und den Router neu starten: luci-app-openvpn, luci-i18n-openvpn-en und openvpn-openssl

Auf der Kommandozeile:

opkg update && opkg install luci-app-openvpn luci-i18n-openvpn-en openvpn-openssl && exec reboot

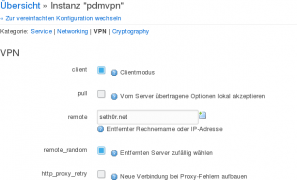

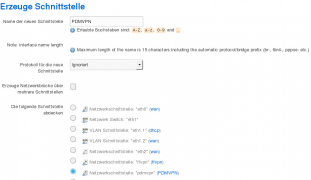

- Unter Services/OpenVPN eine neue "Client configuration for an ethernet bridge VPN" namens "pdmvpn" anlegen.

- auf "Switch to advanced configuration" klicken

- unter Networking folgende Einstellungen vornehmen. Einige Felder müssen zuerst hinzugefügt werden.

- port: 1195

- dev: pdmvpn

- dev_type: tap

- tun_mtu: 1300

- comp_lzo: no

- Speichern

- unter VPN folgende Einstellungen vornehmen.

- remote: vpn.freifunk-potsdam.de

- Speichern

- unter Cryptography folgende Einstellungen vornehmen. Einige Felder müssen zuerst hinzugefügt werden.

- cipher: none

- ca: ca.crt hochladen

- cert: $client$.crt hochladen

- key: $client$.key hochladen

- Speichern & Anwenden

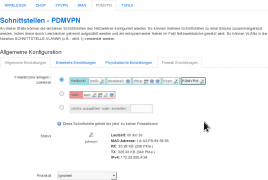

Interface konfigurieren

Hier richten wir die Schnittstelle ein, an der der Verkehr über das VPN vom Router entgegen genommen wird.

- Unter Network/Interfaces ein neues Interface names PDMVPN anlegen.

- Protocoll ist Unmanaged oder Ignoriert

- als Device das soeben eingerichtete Device "pdmvpn" auswählen. Beim ersten Einrichten existiert das Device vielleicht nicht. Wenn es nicht existiert, kann der Name unten eingegeben werden.

- Submit

- Das neue Interface der Firewallgruppe "Freifunk" hinzufügen.

- Speichern und Anwenden (Save & Apply)

- unter Services/OpenVPN das pdmvpn aktivieren und starten. Es müsste jetzt laufen. "Started" "Yes"

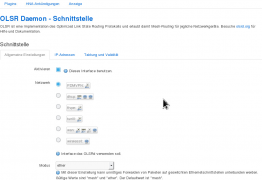

OLSR konfigurieren

Nachdem wir nun Verkehr über das VPN schicken, wird es Zeit, sich automatisch über OLSR auszutauschen, welche Router wir über das VPN erreichen können.

- unter Services/OLSR IPv4 das PDMVPN Interface hinzufügen:

- Add

- PDMVPN auswählen

- Modus: mesh

- Linkqualitäteinstellungen: LQ-Algorithmus: etx_ffeth

- Speichern & Anwenden

Bilder

Überprüfen

Wenn das Meshing über das VPN läuft, dann kann man bei Status -> OLSR -> Nachbarn folgendes sehen:

Neighbour IP Hostname Interface 172.22.251.1 pdmvpn-a.olsr undefined

Wenn nicht, nochmal die VPN-Einstellungen und OLSR überprüfen, ein Reboot des Routers kann auch helfen. Die ETX sollte sich bei etwa 2,5 stabilisieren.

Diskussionen

Auf der Potsdamer Mailingliste gibt es folgende Diskussionen:

- Welches OpenVPN? - Eine Diskussion zur Installation von Paketen unter der Firmware-Version Hedy.